GeeksforGeeks

- Con l’aumentare del ritardo, le prestazioni diminuiscono.

- Se il ritardo aumenta, si verifica la ritrasmissione, peggiorando la situazione.

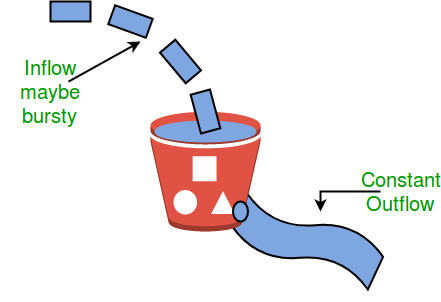

- Algoritmo secchio che perde

- Quando host vuole inviare pacchetto, pacchetto viene gettato nel secchio.

- Il bucket perde a velocità costante, il che significa che l’interfaccia di rete trasmette i pacchetti a velocità costante.

- Il traffico Bursty viene convertito in un traffico uniforme dal secchio che perde.

- In pratica il bucket è una coda finita che emette a una velocità finita.

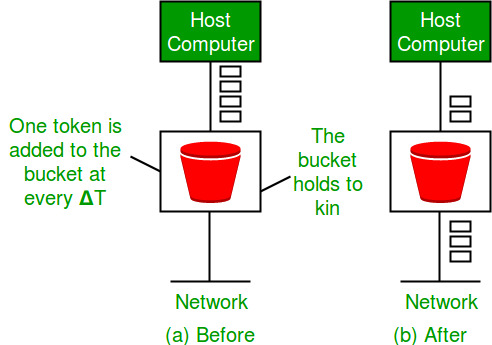

- Algoritmo bucket token

- A intervalli regolari i token vengono gettati nel secchio. ƒ

- La benna ha una capacità massima. ƒ

- Se c’è un pacchetto pronto, un token viene rimosso dal bucket e il pacchetto viene inviato.

- Se non ci sono token nel bucket, il pacchetto non può essere inviato.

Modi in cui token bucket è superiore a leaky bucket:

L’algoritmo leaky bucket controlla la velocità con cui i pacchetti vengono introdotti nella rete, ma è di natura molto conservativa. Viene introdotta una certa flessibilità nell’algoritmo del bucket del token. Nel bucket token, i token dell’algoritmo vengono generati ad ogni tick (fino a un certo limite). Per un pacchetto in entrata da trasmettere, deve catturare un token e la trasmissione avviene alla stessa velocità. Quindi alcuni dei pacchetti busty vengono trasmessi alla stessa velocità se i token sono disponibili e quindi introduce una certa flessibilità nel sistema.

Formula: M * s = C + ρ * * * * s

dove S è il tempo impiegato

M – Massima frequenza di uscita

ρ – Token tasso di arrivo

C – Capacità di token secchio in byte

facciamo capire con un esempio,